「变色龙」木马程序再现!新技术偷PIN码/银行密码

「变色龙」曾入侵澳洲的Australian Taxation Office (ATO) 手机程序。

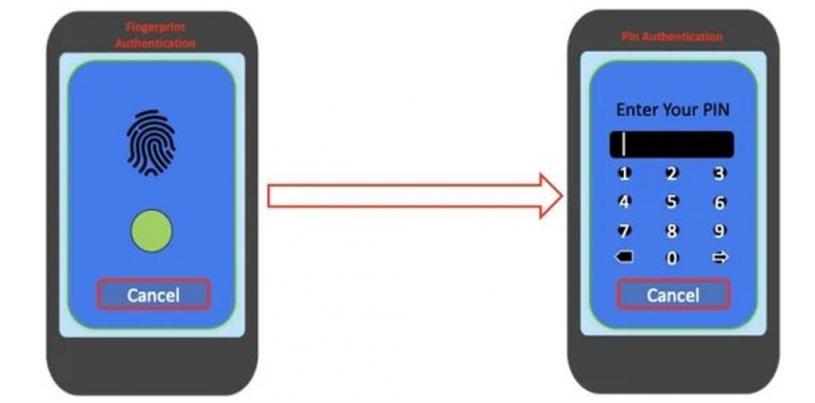

「变色龙」会破坏Android系统的生物辨识功能,逼使用户改以PIN码输入,进而窃取手机PIN码

早在今年年初,网络安全机构ThreatFabric已发现Chameleon木马程序的出现,其主要攻击目标为澳洲及波兰的Android手机用户,并以入侵用户的手机银行程序及加密货币程序为主,在受感染的装置上模仿合法的手机程序执行键盘记录、窃取Cookie和短讯等。

近日「变色龙」木马程序再以全新版本出现,并扩大入侵目标至英国及意大利等地,且显得更「古惑」,以一种让用户难以察觉的技术,直接中断Android装置上的指纹及脸部解锁功能,进而窃取手机的PIN码,并接管装置。其操作是先向Android用户发送一个HTML页面,引导用户手动启用辅助功能,同时绕过手机系统的保护措施。

「变色龙」木马程序亦会破坏Android系统的生物辨识功能,使其无法正常操作,逼使用户改以PIN码输入,进而窃取手机PIN码,达到任意解锁装置,甚至窃取银行密码。

透过恶意软件平台Zombinder发布病毒

根据ThreatFabric近日发出的报告称,「变色龙」木马程序主要透过恶意软件平台Zombinder发布,假扮成Google Chrome上的普通App,当用户下载这些App并欲取得其附属功能时,并不会留意恶意程序码已经入侵,并在背后大肆破坏。Zombinder甚至声称,这些已受恶意软件感染的App在执行时将无法被检测,亦可以绕过Google Play Protect扫描,避过任何防毒软件。

- 切勿从非官方来源下载和安装APK档(Android Package, Android套件),因这正是Zombinder最常用的伪装传播方式;

- Google Play Protect须经常保持开启,用于下载应用程序前,对应用程序执行安全检查;

- 定期为手机进行扫描,以确保装置没受到恶意软件和广告软件的感染。

部分资料及图片:ThreatFabric